NIS 2: il nuovo standard europeo per la sicurezza informatica nelle large enterprise

Possiamo dire con certezza che questo è ufficialmente l’anno della NIS 2, una direttiva destinata a rivoluzionare tutto il sistema...

Leggi tutto

I Centralini Virtuali sono il futuro della comunicazione in azienda

Nella comunicazione di impresa ci sono dei fattori che ormai occupano un posto di fondamentale importanza, ovvero la velocità, la...

Leggi tutto

Prevenzione e Cybersicurezza: cosa cambia per le imprese italiane

Negli ultimi anni, la trasformazione digitale, che ha subìto una grande accelerata, ha portato molti benefici alle imprese rispetto all’agilità,...

Leggi tutto

Gestione IT in Outsourcing: ottimizzazione strategica delle risorse tecnologiche

Nel contesto aziendale odierno, caratterizzato da una crescente complessità tecnologica, la gestione efficiente delle infrastrutture IT è un fattore critico...

Leggi tutto

Cloud Computing e Sicurezza: le sfide e i vantaggi per le aziende

In un mondo sempre più digitalizzato, il cloud computing rappresenta una delle tecnologie più rivoluzionarie per le aziende. Esso è...

Leggi tutto

Kalliope Nexus: la rivoluzione nella gestione delle comunicazioni aziendali

Vivendo in un mondo sempre più connesso, il valore di un’azienda risiede nella sua capacità di ottimizzare le proprie risorse...

Leggi tutto

NIS2: perché le aziende devono prepararsi alle normative in tema di cybersicurezza

La digitalizzazione delle imprese sta conoscendo una forte intensificazione; pertanto è diventato necessario rafforzare i sistemi di cybersicurezza. A tal...

Leggi tutto

VAPT – Vulnerability Assessment Penetration Testing: il servizio di sicurezza aziendale avanzato

La digitalizzazione ormai interessa tutte le aziende ed è per questo che la sicurezza informatica è divenuta di così centrale...

Leggi tutto

NeXXt AI Factory – il più potente supercomputer dedicato all’intelligenza generativa italiana

La NeXXt AI Factory rappresenta la svolta nell’innovazione tecnologica italiana, perché si tratta del super computer più potente mai realizzato...

Leggi tutto

Strategia Zero Trust: come mettere al sicuro la tua azienda

Nell’epoca della digitalizzazione e dell’automazione dei processi aziendali, in cui sta cambiando il modo di fare business e di approcciarsi...

Leggi tutto

Trasforma la tua infrastruttura IT con le strategie di migrazione 7Rs

Con l’avvento della digitalizzazione, le aziende hanno sempre più trasferito i propri sistemi IT su proposte più moderne e all’avanguardia,...

Leggi tutto

AI e Cybersecurity: le nuove tendenze di un rapporto in crescita

Negli ultimi tempi, l’avvento dell’AI sta segnando un rapporto in crescita con la cybersecurity e sta assumendo un ruolo sempre...

Leggi tutto

NIS 2: cosa succede alla cybersicurezza delle aziende

Cosa è successo negli ultimi anni nel panorama della cybersicurezza delle aziende? La situazione è molto cambiata e si è...

Leggi tutto

Report Clusit 2024 – Trend e dati della cybersicurezza

L’Associazione Italiana per la Sicurezza Informatica ha di recente pubblicato il Rapporto Clusit 2024. Giunto al suo dodicesimo anno di...

Leggi tutto

Perché effettuare il Backup di Office365?

Microsoft non offre - tra i tanti servizi - un backup dei dati di Office365, spesso c'è questa convinzione figlia...

Leggi tutto

Il valore delle Reti MPLS “Multiprotocol Label Switching”

L’acronimo MPLS che sta per Multiprotocol Label Switching si riferisce ad una tecnologia per reti IP che permette di creare...

Leggi tutto

Mail Security: fattore chiave per la sicurezza dei dati aziendali

Medie e grandi organizzazioni veicolano miliardi di email ogni giorno con informazioni strategiche riservate che transitano attraverso decine di migliaia...

Leggi tutto

FASTcloud Drive: il servizio storage di ultima generazione

FASTcloud Drive è il servizio storage di ultima generazione progettato su misura per le tue esigenze di business. Offre una...

Leggi tutto

FASTNet: il servizio di connettività più performante per la clientela business

Grazie alla nostra storica business partnership con Fastweb ti proponiamo FASTNet, l’offerta di accesso a internet più performante sul mercato...

Leggi tutto

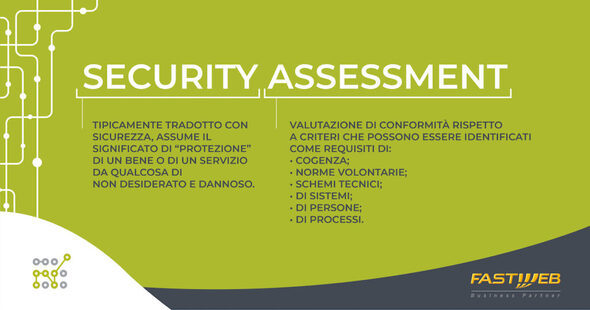

Security Assessment: identifichiamo cosa e come proteggere!

Il security assessment è un processo rivolto a identificare i beni e i servizi di valore di un’organizzazione per valutare...

Leggi tutto